我叫阮旻骁,在一家大型互联网集团负责攻防安全团队,内部习惯叫我“蓝队队长”。 过去两年,我们把核心安全项目代号定为“三角洲行动护航做挑战”。 对外只是一个听上去有点酷的名字,对内却是每天要扛住数十亿级请求里那一点点“恶意噪音”的真实日常。 很多同行跟我说,这个时代,安全像一场看不见的陪跑,做得好没人记得,出一次事全网都认识你。 所以这篇文章,我想用一个内部从业者的视角,拆开“三角洲行动护航做挑战”背后的真实逻辑,帮你回答几个常被忽略的问题: 企业究竟在防什么? 护航到底护到哪一步? 为什么安全投入总让人觉得“贵又看不见”却又离不开? 这不是故事,而是我们每天对着日志、报表、应急通告做出的选择。 外部看安全,容易停在“服务器别被黑”“数据库别被拖走”这种层面。 站在我这个位置,“护航”其实分成三层:业务、数据、信任。 2026 年,全球互联网用户已经超过 54 亿,人均每天在线时长接近 7 小时,任何一条数据泄露,都可能像是在人生活里划了一道口子。 我们做“三角洲行动护航做挑战”的底层目标,其实很朴素: 你在平台上完成一次支付,看上去只是一秒钟。 在后台,这一秒钟里,风控模型要给这笔交易打风险分,WAF(Web 应用防火墙)要判断是不是攻击流量,账户系统要确认没有异常登录轨迹,数据库要确认查询是否落在权限内。 任何一环出问题,你会觉得“平台不靠谱”。 从业者视角看,“三角洲行动护航做挑战”是把这些分散的安全能力,整合成一条真正能跑通的链路: 所以当团队内部在讨论“护航做得够不够”时,聊的不是某个新设备上没上,而是: 一旦出事,我们究竟能守住多少底线。 “三角洲行动护航做挑战”这个名字,其实埋了一个我们内部的共识:护航本身就是对自己系统的持续挑战。 不挑战,就等着被别人来挑战。 现在攻击环境有多卷? 一些最新的统计显示,2026 年面向大型互联网平台的自动化攻击请求中,超过 70% 来自脚本化工具和自动化攻击框架,真正“手工精细操作”的高级攻击者比例不算高,但一旦遇到,破坏力远超普通黑客。 这对我们意味着两种完全不同的“挑战模式”: 我们在“三角洲行动护航做挑战”里刻意把自我拆解做成常态: 有一次,内部红队在一次演练中,利用一个逻辑绕过,把一个并不显眼的运营后台权限放大成了可以批量导出用户手机号的“超级入口”。 那次评审会上我说了一句话,后来被同事拿来调侃: “能把我们打疼的,才值得被写进三角洲行动的升级日志里。” 听上去有点狠,但安全从业者心里明白: 所有令人“心力交瘁”的挑战,换来的往往是线上真正事故发生率的下降。 2025 到 2026 上半年,我们核心业务的高危漏洞暴露窗口期(从发现到修复)平均从 21 天压到不到 6 天,这背后就是不断“给自己找不痛快”的结果。 站在企业侧,我遇到最多的问题不是“要不要做安全”,而是两个: 很多中大型企业负责人都会问我: “我们没出过大事,是不是说明现有的防护已经够了?” 从专业角度讲,这句话挺危险。 因为没有发生,并不等于没被盯上,只能说明两种可能: 要么你的防护刚好挡住了,要么攻击者还没认真开始。 我们在“三角洲行动护航做挑战”中试着用更直白的方式给业务说明“安全的价值感”。比如: 有一份 2026 年上半年的行业报告特别典型: 在某些零售电商场景里,一次大规模数据泄露事件造成的直接赔付、补救成本,往往是其两年安全预算的 2 到 3 倍,还不算用户流失和品牌受损。 我们把这类数据拿到内部分享,业务团队的态度会明显变得务实很多。 对用户来说,痛点又有点不一样: 所以在“三角洲行动护航做挑战”里,我们不断往前推一件事: 让安全感可被感知,而不是仅仅写在用户协议里。 例如: 你能看到护航的痕迹,才会慢慢相信这个护航值得托付。 很多人以为网络安全是技术堆出来的,高大上的设备、高并发的防护、复杂的算法。 在“三角洲行动护航做挑战”的日常里,我越来越强烈地感受到: 真正决定上限的,是规则和人。 技术当然重要。 我们在 2026 年做了几件对外看不见、对内却至关重要的事情: 但哪怕技术已经走到这个程度,如果没有清晰的规则,人一样能把防护掏空。 比如: 有一次我们做内部审计,发现某个历史项目的测试环境,仍然保留了一批真实用户数据,且开放在一个没有任何访问控制的旧域名下。 这是典型的“技术没问题,人和流程出问题”。 所以在“三角洲行动护航做挑战”中,我们花了大量精力做不那么“酷”的事情: 站在一个安全总监的位置,我必须承认: 护航这件事,如果只讲技术,而不愿碰流程和权责边界,是做不稳的。 写到这里,你可能会问: “那对企业或者个人来说,听完你这些内部的东西,究竟能拿走什么?” 从企业视角,特别是那些正准备做安全升级的团队,我更愿意给出几条比较“落地”的建议: 从个人视角,你其实也在参与护航,只是你可能没意识到: 站在 2026 年这个时间节点,整个行业面临的形势不算轻松: 勒索软件在部分行业仍然活跃,针对云平台的攻击持续升级,跨境数据流动带来的合规要求越来越细。 这些不确定性都在倒逼我们,把“三角洲行动护航做挑战”继续往前推。 我经常在深夜值班的时候,对着监控大屏那一条条滚动的日志想: 用户其实不需要知道我们背后做了多少事,他们只希望: 这听上去有点朴素,但足够让我和团队坚持继续把“三角洲行动护航做挑战”做得更“倔强”一点: 多提前识别一点风险,多缩短几个修复小时,多和业务吵几次架,把那些“能省就省”的危险习惯一点点削掉。 如果你也是这个行业里的同路人,或者正准备在企业里推动一场安全升级工程, 希望这篇从内部视角写下的碎碎念,可以让“护航”和“挑战”这两个词,在你心里不再只是口号,而是一套真实可执行的路径。 安全从来不是安静的后台配置,而是一群人对未来事故的一次次提前对抗。 而我们给这场对抗取了一个名字: 三角洲行动护航做挑战。

在数字战场上“三角洲行动护航做挑战”:一名网络安全总监的冷静自白

2026-04-07 06:10:00

阅读次数:39 次

举报

“三角洲行动”到底在护什么?不只是服务器那么简单

护航就是不断做挑战:不是打怪升级,而是拆自己

用户和企业真正的痛点,其实是“看不见”和“不知道值不值”

从技术到人心:护航不只靠设备,也靠规则和底线

面对未来的不确定,三角洲行动还要往哪走

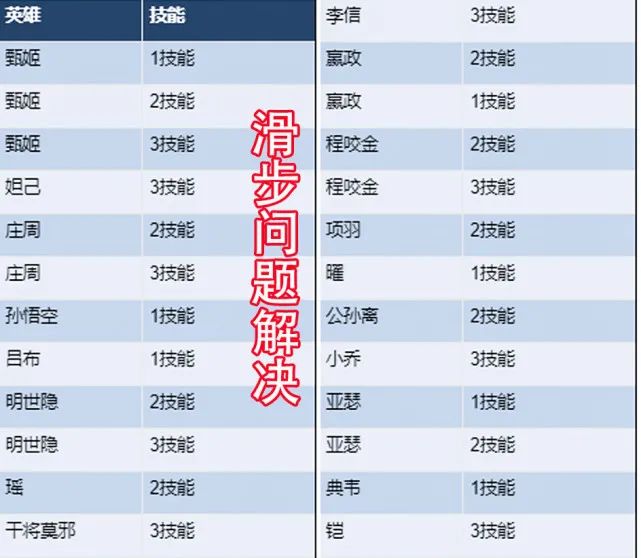

热门游戏

感谢你浏览了全部内容~